Jüngsten Untersuchungen zufolge verbringt ein Mensch im Durchschnitt 397 Minuten (sechs Stunden und 37 Minuten) pro Tag im Internet. Da sich ein so großer Teil des Lebens der Menschen online auf Computern und mobilen Geräten abspielt, ist es keine Überraschung, dass digitale Konten zu einem Magneten für Kriminelle geworden sind.

Die Realität, mit der wir konfrontiert sind, ist, dass Betrüger und Kriminelle bei ihren Versuchen, Daten zu hacken und zu verletzen, immer raffinierter werden. Dies zeigt sich an den unglaublichen Kosten von 8,44 Trillionen US-Dollar, die im Jahr 2022 durch Cyberkriminalität verursacht wurden.

Da das Risiko der Cyberkriminalität zunimmt, liegt es in der Verantwortung der Unternehmen, ihre Nutzer vor Datenverletzungen und anderen Angriffen zu schützen. Eine zusätzliche Sicherheitsebene kann durch die Implementierung einer Maßnahme namens Zwei-Faktor-Authentifizierung (2FA) erreicht werden.

In diesem Blog erklären wir, was 2FA ist, die Vor- und Nachteile und zeigen eine sichere Alternative auf, die für Ihr Unternehmen von Nutzen sein könnte.

Was ist 2FA?

Die Zwei-Faktor-Authentifizierung, auch als Multi-Faktor-Authentifizierung bezeichnet, ist eine wichtige Sicherheitsmethode für das Identitäts- und Zugriffsmanagement, die zwei Formen (Faktoren) der Identifizierung für den Zugriff auf Konten und Daten erfordert.

Im Allgemeinen handelt es sich um einen Sicherheitsprozess, der die Benutzer einer App oder einer Website gegeneinander abgleicht. Ziel ist es, zu beweisen, dass die Person, die versucht, Zugang zu einem Konto zu erhalten, auch wirklich der Inhaber des Kontos ist.

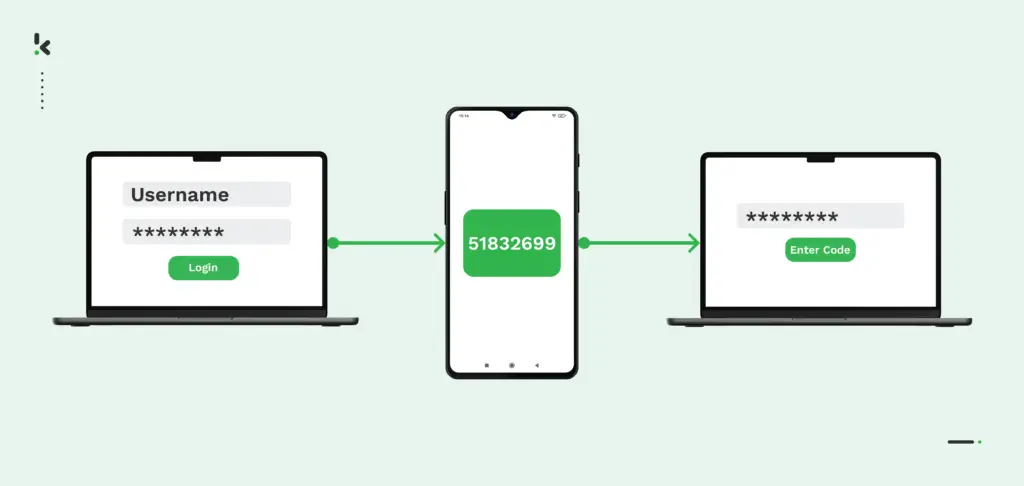

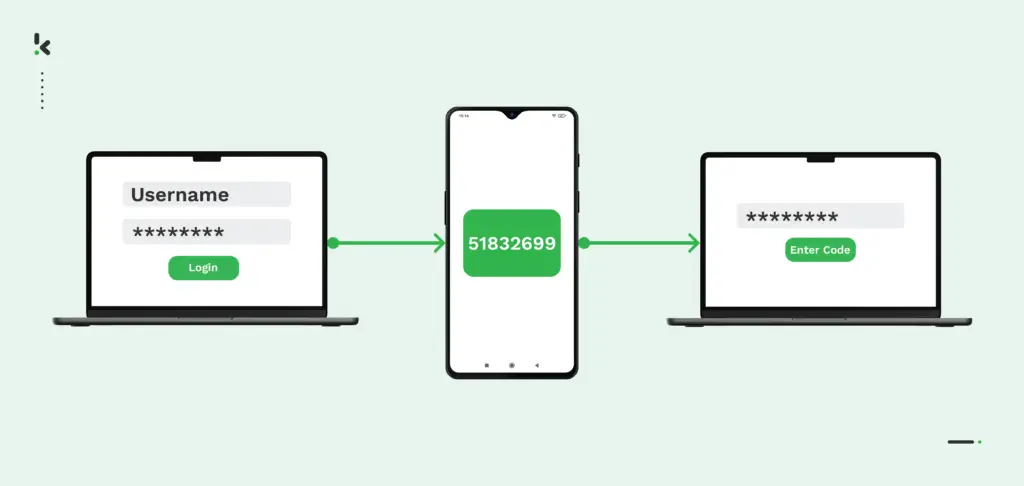

Meistens geschieht dies mit einer E-Mail-Adresse und dem Nachweis des Besitzes eines zuvor verifizierten Mobiltelefons. Ein Nutzer gibt seine E-Mail-Adresse und sein Passwort ein und erhält einen Authentifizierungscode auf sein Mobiltelefon, den er im nächsten Schritt eingeben muss. Auf diese Weise können Unternehmen darauf vertrauen, dass die Person, die den Zugang zu einem Konto beantragt, auch wirklich der Besitzer ist.

Zuvor gab es eine lange Zeit, in der der Anmeldevorgang nur mit einem Passwort durchgeführt wurde. Dies ist eine sehr anfällige Methode, da Betrüger schnell in der Lage sind, Passwörter zu hacken, insbesondere wenn sie einfach sind (z. B. Geburtsdatum, Name), und sich Zugang zu Konten zu verschaffen. 2FA soll das Risiko der reinen Passwortvergabe verringern und die Verbraucher so vor Betrug wie Identitätsdiebstahl schützen.

Aber bietet dieser Ansatz wirklich genügend Schutz und Sicherheit? Um das herauszufinden, werfen wir einen Blick auf die verschiedenen Arten der Zwei-Faktor-Authentifizierung und wie sie unterschiedliche Schutzniveaus bieten können.

Verschiedene Arten der Zwei-Faktor-Authentifizierung

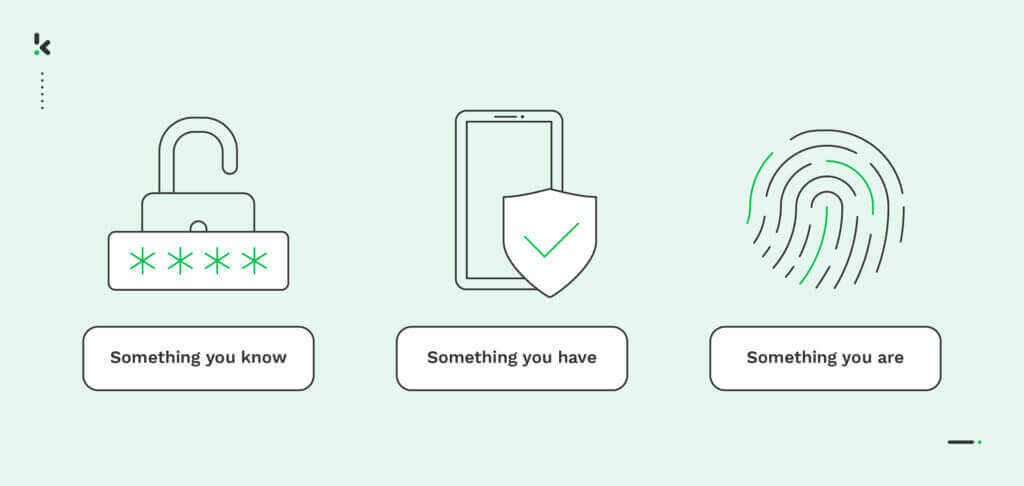

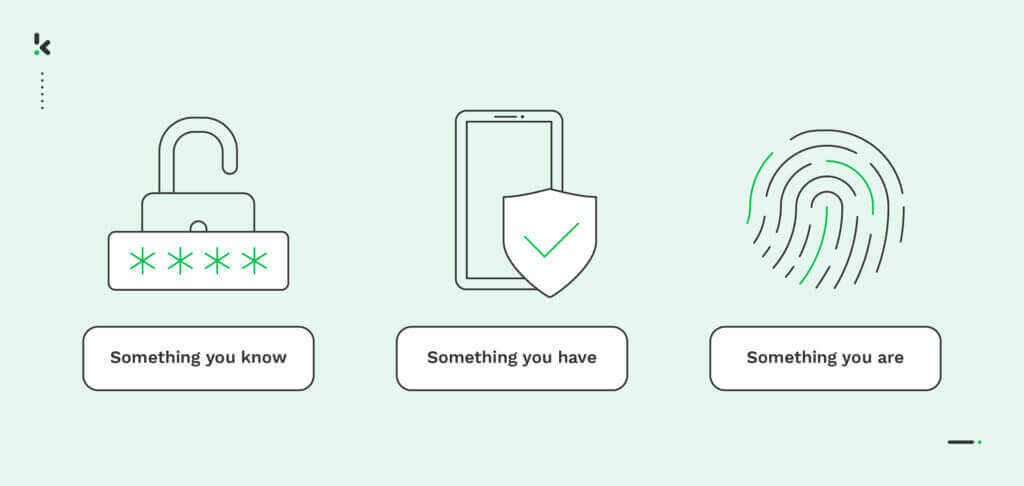

Ein Unternehmen kann verschiedene Arten der Zwei-Faktor-Authentifizierung verwenden. Alle Arten bieten ein unterschiedliches Maß an Sicherheit und können in drei Gruppen eingeteilt werden:

- Etwas, das Sie wissen → Dies könnte eine Antwort auf „geheime Fragen“ oder eine persönliche Identifikationsnummer (PIN) sein. Dieser Ansatz bietet von allen drei Kategorien den geringsten Schutz, da Betrüger in der Lage sind, PIN-Codes und Sicherheitsfragen zu knacken.

- Etwas, das Sie haben → Dies bezieht sich auf etwas, das ein Benutzer in seinem Besitz hat, wie z. B. eine Kreditkarte oder ein Smartphone. Die Einführung dieser Methode in Ihrem Unternehmen bietet bereits ein höheres Maß an Sicherheit und Schutz, da es sehr unwahrscheinlich ist, dass ein Betrüger im Besitz dieser beiden Faktoren ist.

- Etwas, das Sie sind → Diese Kategorie ist fortschrittlicher, da sie biometrische Muster eines Fingerabdrucks oder Gesichts, einen Iris-Scan oder eine Stimmenerkennung zur Authentifizierung eines Benutzers beinhaltet. Diese Methode bietet das höchste Maß an Schutz, da es für Betrüger extrem schwierig, ja fast unmöglich ist, biometrische Muster einer Person zu stehlen oder zu kopieren.

Nachdem Sie nun über die verschiedenen Arten der Zwei-Faktor-Authentifizierung Bescheid wissen, lassen Sie uns einen Blick darauf werfen, welche Vorteile sie für Ihr Unternehmen bringen kann.

Warum Sollten Organisationen die Zwei-Faktor-Authentifizierung Verwenden?

2FA ist eindeutig von Vorteil für den Nutzer eines Online-Kontos. Im Allgemeinen bietet die Zwei-Faktor-Authentifizierung auch für Unternehmen eine Reihe von Vorteilen. Zu diesen Vorteilen gehören:

- Schutz der Benutzerkonten → 2FA macht es Betrügern schwerer, in die Datenschutz sensiblen Benutzerdaten des Unternehmens oder der Organisation einzudringen, da sowohl Ihre Kunden als auch Ihre Mitarbeiter zwei Faktoren benötigen, um sich bei den Systemen anzumelden.

- Erhöhtes Vertrauen → Die Implementierung von 2FA zeigt Ihren Kunden, dass Sie sich um den Schutz ihrer Daten kümmern. Dadurch wird das Vertrauen in Ihr Unternehmen gestärkt.

- Einhaltung von Datenschutzbestimmungen → Sensible Informationen sollten vor unbefugtem Zugriff und Betrugsversuchen geschützt werden. Durch die Implementierung von 2FA erfüllen Sie die Datenschutzbestimmungen.

- ISO 27002-konform → Um die ISO 27002-Zertifizierung zu erhalten, müssen Organisationen 2FA intern einsetzen.

Nachdem wir über die Vorteile von 2FA gesprochen haben, sollten wir, um ein Gesamtbild zu zeichnen, als Nächstes die möglichen Nachteile von 2FA erörtern.

Mögliche Nachteile von 2FA

Auch wenn 2FA bereits eine Verbesserung gegenüber dem reinen Passwortansatz darstellt, hat die Zwei-Faktor-Authentifizierung auch einige Nachteile. Dazu gehören:

- Erhöhte Anmeldezeit für Benutzer → Die Implementierung von 2FA fügt der Anmeldung auf einer Website oder in einer Anwendung einen zusätzlichen Schritt hinzu. Dies bedeutet, dass der Benutzer mehr Zeit für den Anmeldevorgang aufwenden muss, was die Benutzerfreundlichkeit beeinträchtigt.

- Wartung → Das 2FA-System muss laufend gewartet werden, was eine zusätzliche Aufgabe für Unternehmen bedeutet.

- Integration → Die Zwei-Faktor-Authentifizierung hängt in der Regel von der Hardware oder den Dienstleistungen Dritter ab. Zum Beispiel ein Mobilfunkanbieter, der den Verifizierungscode per SMS an den Benutzer sendet. Das Unternehmen hat keine Möglichkeit, externe Dienste im Falle einer Störung zu kontrollieren, was ein Abhängigkeitsproblem schafft.

Da diese Nachteile für Unternehmen ziemlich schwerwiegend sein können, fragen Sie sich vielleicht, ob es nicht eine alternative Lösung gibt, die Ihrem Unternehmen mehr Sicherheit bietet. Lassen Sie uns im nächsten Abschnitt eine der sichersten Alternativen besprechen.

Was ist eine Effektive Alternative zur Regulären 2FA?

Die alternative Lösung basiert auf der dritten Kategorie von 2FA: etwas, das Sie sind. Es handelt sich um eine Lösung, die nicht leicht zu hacken ist, die nicht verloren, vergessen oder gestohlen werden kann und die dennoch für Kunden bequem und für Unternehmen einfach zu implementieren ist.

Softwareunternehmen wie Klippa haben Softwarelösungen zur Identitätsüberprüfung entwickelt, die biometrische Authentifizierungsmethoden verwenden, um zu bestätigen, dass ein wiederkehrender Benutzer derjenige ist, der er vorgibt zu sein.

Es handelt sich um eine der sichersten und robustesten Lösungen auf dem Markt, da die Benutzer einfach ihr Mobiltelefon benutzen können, um den Anmeldevorgang durchzuführen. Unser biometrischer Authentifizierungsablauf umfasst häufig die folgenden Schritte, jedoch kann es aber auch an Ihren eigenen Ablauf angepasst werden:

- Selfies → Nutzer werden aufgefordert, ein schnelles Selfie zu machen, das Einmalpasswörter oder E-Mail-Authentifizierung ersetzt. Selfies sind von entscheidender Bedeutung, da sie biometrische Daten des Gesichts liefern, die extrem schwer zu fälschen sind.

- Liveness Checks → Das Selfie wird in Echtzeit auf die Echtheit und Lebendigkeit einer Person geprüft, um Fälschungen zu vermeiden. Dank des Liveness Checks können Betrüger keine Bilder mehr verwenden, um sich als eine Person auszugeben.

- Gesichtsabgleich → Das Echtzeit-Selfie wird mit dem zuvor verifizierten Gesicht und der Identität des Nutzers verglichen.

- Entscheidung/Ergebnis → Klippa schickt die Nutzer innerhalb von Sekunden mit der Entscheidung (Zugang gewährt/verweigert) zurück auf Ihre Plattform.

Wie bereits erwähnt, kann unsere biometrische Authentifizierungslösung so angepasst werden, dass sie in Ihren Kontoanmelde- und Authentifizierungsablauf passt. Die Implementierung unserer Software zur Identitätsüberprüfung in Ihre eigene Anwendung ist einfach und flexibel, da wir sowohl für die API als auch für das SDK eine entsprechende Dokumentation anbieten.

Mit unserer Software können Sie Ihren Authentifizierungsfluss robuster und sicherer machen, indem Sie die Risiken von Spoofing und Identitätsdiebstahl eliminieren. Darüber hinaus versichern wir Ihnen, dass wir keine Daten von Ihnen oder Ihren Kunden, die mit unserer Lösung verarbeitet werden, auf unseren Servern speichern. So können Sie auch datenschutzrechtliche Bestimmungen einhalten.

Haben Sie weitere Fragen dazu, wie unsere Software als Alternative zur Zwei-Faktor-Authentifizierung dienen kann? Bitte kontaktieren Sie einen unserer Experten oder buchen Sie unten eine kostenlose Demo.